▷ Como hacer HACKING ÉTICO con KALI LINUX y METASPLOITABLE 3

Hacking Ético, Kali Linux y Metasploitable 3: Conceptos Claves

En el mundo de la ciberseguridad, el hacking ético se ha convertido en una práctica fundamental para identificar y corregir vulnerabilidades antes de que sean explotadas por atacantes malintencionados. Para llevar a cabo pruebas de seguridad, es crucial contar con herramientas especializadas como Kali Linux y entornos de prueba como Metasploitable 3. A continuación, exploramos sus definiciones y usos.

Hacking Ético

El hacking ético es el proceso de evaluar la seguridad de un sistema informático, red o aplicación, con el permiso del propietario, con el fin de identificar y mitigar vulnerabilidades. También conocido como penetration testing o pentesting, esta práctica busca replicar las técnicas utilizadas por los atacantes para mejorar la protección de los sistemas.

Los hackers éticos utilizan diversas metodologías y herramientas para analizar el nivel de seguridad de un sistema. Estas pruebas pueden incluir reconocimiento, escaneo, explotación de vulnerabilidades y escalamiento de privilegios, asegurando que los administradores puedan fortalecer sus defensas antes de que un atacante real las aproveche.

Kali Linux

Kali Linux es una distribución de Linux diseñada específicamente para realizar pruebas de penetración y auditoría de seguridad. Desarrollado y mantenido por Offensive Security, Kali Linux incluye más de 600 herramientas enfocadas en seguridad informática, lo que lo convierte en una de las opciones más utilizadas por profesionales en ciberseguridad.

Algunas de sus herramientas más populares incluyen:

- Nmap: Para escaneo de redes y fingerprinting de sistemas.

- Metasploit Framework: Para explotación de vulnerabilidades.

- Wireshark: Para análisis de tráfico de red.

- Hydra: Para ataques de fuerza bruta en autenticaciones.

Kali Linux es ampliamente utilizado en entornos de prueba y laboratorios de ciberseguridad, ya que permite replicar escenarios de ataque de manera segura y controlada.

Metasploitable 3

Metasploitable 3 es una máquina virtual vulnerable diseñada para servir como un entorno de práctica en pruebas de penetración y hacking ético. Creado por Rapid7, este entorno es ideal para aprender a identificar y explotar vulnerabilidades de manera segura sin afectar sistemas reales.

Metasploitable 3 está basado en Windows Server 2008 y contiene múltiples servicios y aplicaciones intencionalmente vulnerables que pueden ser explotados con herramientas como Metasploit Framework. Entre las vulnerabilidades presentes en Metasploitable 3 se encuentran:

- Servicios mal configurados.

- Puertos abiertos y accesibles.

- Aplicaciones web con fallos de seguridad.

- Exposición de credenciales débiles.

Este entorno permite a los profesionales y estudiantes de ciberseguridad mejorar sus habilidades sin riesgo, facilitando la comprensión práctica del hacking ético.

Fingerprinting

El fingerprinting es la fase en la que se recopila información sobre un sistema o red para identificar sus características, servicios y posibles vulnerabilidades. Se divide en:

- Fingerprinting pasivo: Se obtiene información sin interactuar directamente con el sistema objetivo, por ejemplo, a través de bases de datos públicas o análisis de tráfico de red.

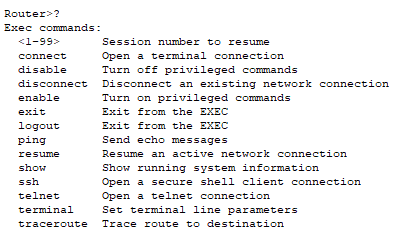

- Fingerprinting activo: Implica el uso de herramientas como Nmap, que permiten escanear puertos abiertos, detectar sistemas operativos y servicios en ejecución.

Explotación

La fase de explotación consiste en aprovechar vulnerabilidades detectadas para obtener acceso a un sistema. Se pueden usar diversas técnicas y herramientas, entre ellas:

- Metasploit Framework: Plataforma que permite desarrollar y ejecutar exploits para vulnerabilidades conocidas.

- Payloads: Cargas útiles que permiten obtener acceso remoto o ejecutar comandos en el sistema comprometido.

- Explotación de servicios vulnerables: Ataques dirigidos a aplicaciones y servicios mal configurados, como servidores web o bases de datos expuestas.

Postexplotación

Una vez que un sistema ha sido comprometido, la fase de postexplotación permite mantener acceso y escalar privilegios para obtener el control total del objetivo. Algunas técnicas incluyen:

- Escalada de privilegios: Consiste en obtener permisos de administrador o root a través de vulnerabilidades en el sistema operativo o aplicaciones.

- Persistencia: Configurar puertas traseras o mecanismos de acceso para evitar ser detectado y mantener el control del sistema.

- Extracción de información: Recuperar credenciales, archivos sensibles o cualquier otro dato valioso para el atacante.

En el video adjunto, se explican los pasos específicos para realizar fingerprinting con Nmap, explotación de vulnerabilidades con Metasploit, y técnicas de postexplotación como la escalada de privilegios. ¡No te lo pierdas!

No te olvides darle LIKE y SUSCRIBIRTE al blog y a mi canal si te gustó el video. Si gustas realizar una DONACIÓN para ayudarme a mejorar el canal y mi contenido, puedes hacerlo mediante el botón ❤$GRACIAS ubicado en la parte posterior del video en YouTube o visitando el enlace https://linktr.ee/ezavalar y haciendo clic en el botón Donaciones.

Comentarios

Publicar un comentario

Cuéntame que opinas acerca del artículo. Recuerda ser respetuoso si quieres que se publique tu comentario 😊